慢雾: Paranın "Langust" ve diğer Yapay Zeka Temsilcilerine (AI Agent) teslim edilmesi gerçekten güvenli mi?

Orijinal Başlık: "SlowMist × Bitget Yapay Zeka Güvenlik Raporu: Parayı 'Yengeç' Gibi Bir Yapay Zeka Ajanına Vermek Gerçekten Güvenli mi?"

Orijinal Kaynak: SlowMist Teknoloji

1. Arka Plan

Büyük model teknolojisinin hızlı gelişimi ile birlikte, Yapay Zeka Ajanı, basit bir akıllı asistan olarak başlayıp giderek görevleri otomatikleştirebilen bir sistem haline dönüşmektedir.

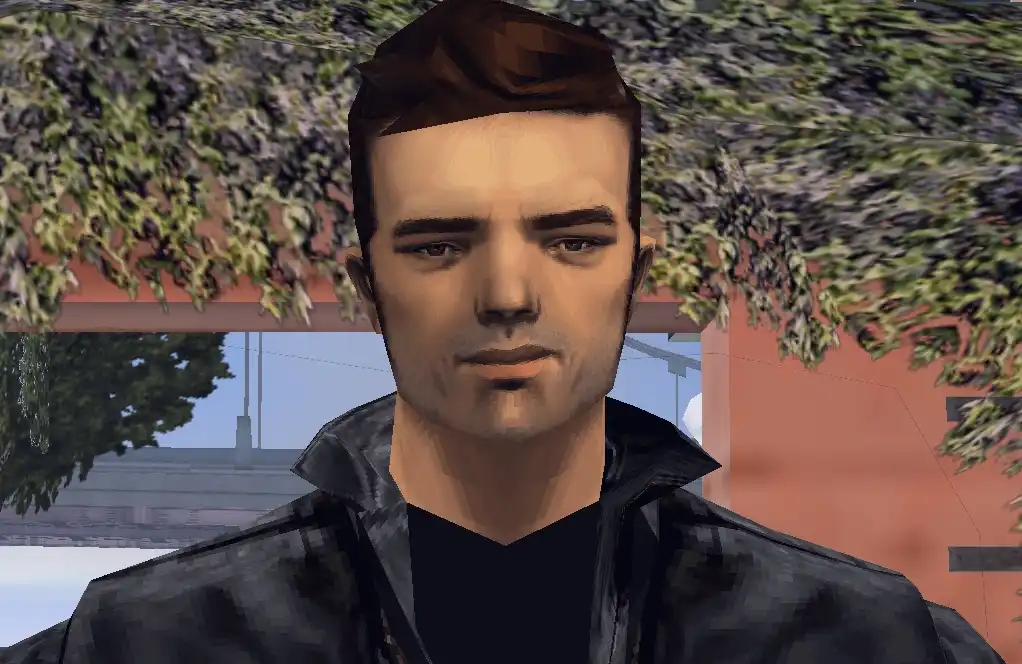

Web3 ekosistemi içinde, bu değişim özellikle belirgin bir şekilde ortaya çıkmaktadır. Artan sayıda kullanıcı, Yapay Zeka Ajanlarını piyasa analizi, strateji oluşturma ve otomatik ticarete dahil etmeyi denemekte ve "24/7 otomatik çalışan ticaret asistanı" kavramından gerçeğe doğru ilerlemektedir. Binance ve OKX'in bir dizi AI Yeteneklerini tanıtmasının yanı sıra Bitget'in Yetenek Kaynakları İstasyonu Agent Hub ve kurulum gerektirmeyen Yengeç GetClaw'ı piyasaya sürmesi ile, Ajanlar doğrudan ticaret platformu API'larına, zincir üstü verilere ve pazar analiz araçlarına erişebilmekte ve belirli bir derecede insan gerektiren ticaret kararlarını ve yürütme işlerini üstlenebilmektedir.

Geleneksel otomatik betiklere kıyasla, Yapay Zeka Ajanları daha güçlü özgür karar alma yetisine ve daha karmaşık sistem etkileşim yeteneğine sahiptir. Piyasa verilerine erişebilir, ticaret API'larına çağrı yapabilir, hesap varlıklarını yönetebilir, hatta eklenti veya Yetenek ile ekosistem işlevselliğini genişletebilirler. Bu yeteneklerin artması, otomatik ticaretin kullanım eşiğini önemli ölçüde düşürmüş, daha fazla genel kullanıcının otomatik ticaret araçlarıyla tanışmasını ve kullanmasını sağlamıştır.

Ancak, yeteneklerin genişlemesi aynı zamanda saldırı yüzeyinin genişlemesi anlamına gelmektedir.

Geleneksel ticaret senaryolarında, güvenlik riski genellikle hesap kimlik bilgileri, API Anahtarı sızıntısı veya siber saldırı gibi konularda yoğunlaşmaktadır. Ancak, Yapay Zeka Ajanı mimarisinde, yeni riskler ortaya çıkmaktadır. Örneğin, İpucu Enjeksiyonu, Ajanın karar verme mantığı üzerinde etkili olabilir, kötü amaçlı eklentiler veya Yetenekler yeni tedarik zinciri saldırı giriş noktaları haline gelebilir, yanlış çalışan ortam yapılandırması da hassas verilerin veya API izinlerinin kötüye kullanılmasına neden olabilir. Bu tür sorunlar otomatik ticaret sistemleriyle birleştiğinde, potansiyel etki sadece bilgi sızıntısı ile sınırlı kalmayabilir, aynı zamanda gerçek varlık kaybına da neden olabilir.

Aynı zamanda, giderek daha fazla kullanıcının AI Agentlerini ticaret hesaplarına entegre etmeye başlamasıyla, saldırganlar da bu değişime hızla adapte olmaktadır. Ajan Kullanıcılarına Yönelik Yeni Nesil Dolandırıcılık Modelleri, Kötü Amaçlı Eklenti Zehirlenmesi ve API Anahtarı Kötüye Kullanımı gibi sorunlar, yeni bir güvenlik tehdidi haline gelmektedir. Web3 senaryosunda, varlık işlemleri genellikle yüksek değere ve geri alınamazlığa sahiptir, otomatik sistemlerin kötüye kullanılması veya yanıltılması durumunda, risk etkisi daha da büyüyebilir.

Bu bağlamda, SlowMist ve Bitget birlikte bu raporu yazdı, güvenlik araştırması ve işlem platformu uygulaması olmak üzere iki açıdan AI Agent'ın çeşitli senaryolardaki güvenlik sorunlarını sistemli bir şekilde inceledi.Umarız bu rapor, kullanıcılara, geliştiricilere ve platformlara bazı güvenlik referansları sağlayarak AI Agent ekosisteminin güvenlik ve yenilik arasındaki daha sağlam bir gelişime katkıda bulunur.

İkinci Bölüm, AI Agent'ın Gerçek Güvenlik Tehditleri |SlowMist

AI Agent'ın ortaya çıkışı, yazılım sistemlerini "insan merkezli işletme"den giderek "modelin karar vermeye ve yürütmeye katılımı"na doğru dönüştürmüştür.Bu mimari değişikliği, otomasyon yeteneklerini önemli ölçüde artırmış olsa da aynı zamanda saldırı yüzeyini genişletmiştir.

Şu anda mevcut teknik yapıya bakıldığında, tipik bir AI Agent sistemi genellikle kullanıcı etkileşim katmanı, uygulama mantığı katmanı, model katmanı, araç çağrısı katmanı (Araçlar / Beceriler), bellek sistemi ve temel yürütme ortamı gibi birçok bileşeni içerir.Saldırganlar genellikle yalnızca tek bir modüle odaklanmaz, bunun yerine AI Agent'ın davranış kontrolünü adım adım etkilemek için çok katmanlı yollarla denemeye çalışırlar.

1. Giriş Manipülasyonu ve İpucu Enjeksiyon Saldırısı

AI Agent mimarisi içinde, kullanıcı girişi ve dış veriler genellikle doğrudan modele dahil edilir, bu da ipucu enjeksiyonunun (Prompt Injection) önemli bir saldırı yöntemi haline gelmesine neden olur. Saldırganlar belirli bir komut oluşturarak, Agent'ın normalde tetiklememesi gereken bir işlemi gerçekleştirmesine neden olabilirler.Örneğin, bazı durumlarda, yalnızca sohbet komutları aracılığıyla Agent'ı yüksek riskli sistem komutları oluşturup yürütmeye ikna etmek mümkün olabilir.

Daha karmaşık saldırı yöntemi dolaylı enjeksiyondur, yani saldırgan kötü niyetli komutları web içeriğine, belge açıklamasına veya kod yorumlarına gizler. Agent bu içeriği görev süreci sırasında okurken, bunu yasal bir komut olarak algılayabilir.Örneğin, eklenti belgesine, README dosyasına veya Markdown dosyasına kötü amaçlı komutlar gömülmesi, Agent'ın ortamı başlatırken veya bağımlılıkları yüklerken saldırı kodunu yürütmesine neden olabilir.

Bu saldırı modelinin özelliği, genellikle geleneksel açıklıklara dayanmaz, bunun yerine modelin bağlam bilgilerine güven mekanizmasını kullanarak davranış mantığını etkilemeye çalışır.

2. Beceriler / Eklenti Ekosisteminde Tedarik Zinciri Zehirlenmesi

Mevcut AI Ajanı ekosistemine göre, eklentiler ve beceri sistemi (Beceriler / MCP / Araçlar), Ajanın yeteneklerini genişletmenin önemli bir yoludur. Ancak, bu tür eklenti ekosistemi aynı zamanda yeni bir tedarik zinciri saldırısı kapısı haline gelmektedir.

SlowMist, OpenClaw'ın resmi eklenti merkezi ClawHub'ı izlerken, Geliştirici sayısının artmasıyla, bazı kötü amaçlı Beceri'nin içine sızmaya başladığını keşfetti. SlowMist, 400'den fazla kötü amaçlı Beceri'nin IOC'sini birleştirerek analiz ettiğinde, çok sayıda örnek, az sayıda sabit alan adına veya aynı IP altında rastgele yollar gösterdi ve belirgin bir kaynak yeniden kullanım özelliği sergiledi, bu daha çok organize suç ve toplu saldırı eylemi gibi görünüyordu.

OpenClaw'ın Beceri yapısında, çekirdek dosya genellikle SKILL.md'dir.

Geleneksel kodun aksine, bu tür Markdown dosyaları genellikle "Kurulum Talimatları" ve "Başlatma Noktası" rolünü üstlenir, ancak Ajan ekosisteminde, kullanıcılar tarafından doğrudan kopyalanıp yürütülebilirler ve böylece tam bir yürütme zinciri oluştururlar. Saldırganlar, kötü amaçlı komutları bağımlılık kurulum adımları gibi taklit ederek, örneğin curl | bash veya Base64 kodlama kullanarak gerçek komutu gizleyerek, kullanıcıları kötü amaçlı betiği yürütmeye yönlendirebilir.

Gerçek örneklere göre, bazı Beceriler tipik bir "iki aşamalı yükleme" stratejisini benimser:

· İlk aşama betiği yalnızca indirme ve yürütme işleminden sorumludur

· İkinci aşama Yükü, böylece statik taramanın başarı oranını düşürür.

Yüksek indirme sayısına sahip bir "X (Twitter) Trendleri" Becerisini örnek olarak alalım, SKILL.md dosyası bir Base64 kodlu komut içerir.

Çözüldüğünde, aslında uzaktan bir betiği indirip yürüttüğünü bulabilirsiniz:

Şöyle ki, İkinci Aşama programı sistem üzerinde bir şifre penceresi taklit eder ve kullanıcının şifresini alır, ardından sistem geçici dizininde yerel bilgileri, masaüstü belgelerini ve indirme dizinindeki dosyaları toplar, bunları nihayetinde paketler ve saldırganın kontrol ettiği sunucuya yükler.

Bu saldırı türünün temel avantajı, Skill Kabuğunun kendisinin nispeten istikrarlı kalabilmesidir, ancak saldırganın yalnızca uzaktan Yükleme Kodunu değiştirmesiyle saldırı mantığını sürekli güncelleyebilir.

3. Ajan Karar ve Görev Düzenleme Katmanı Riski

Yapay Zeka Ajanı uygulama mantığı katmanında, görev genellikle model tarafından birden çok yürütme adımına ayrılır. Eğer saldırgan bu ayrıştırma sürecini etkileyebilirse, Ajanın yasal görevleri yerine getirirken anormal davranışlar sergilemesine neden olabilir.

Örneğin, otomasyon dağıtımı veya zincir üstü işlem gibi çok adımlı işlem içeren iş süreçlerinde, saldırgan kritik parametreleri değiştirerek veya mantıksal kararları bozarak Ajanı hedef adresi değiştirmeye veya ek işlemler gerçekleştirmeye zorlayabilir.

Daha önceki bir güvenlik inceleme durumunda SlowMist, kötü niyetli bir ipucuyla MCP'ye dönüş yaparak Ajanı cüzdan eklentisini çağırarak zincir üstü transferi gerçekleştirmeye yönlendirmiştir.

Bu tür saldırıların özelliği, hatanın model tarafından oluşturulan koddan değil, görev düzenleme mantığından kaynaklanmasıdır.

4. IDE / CLI Ortamındaki Gizlilik ve Hassas Bilgi Sızıntısı

Yapay Zeka Ajanının geliştirme yardımcısı ve otomasyon işletmelerinde geniş çapta kullanılmasının ardından, birçok Ajan IDE, CLI veya yerel geliştirme ortamında çalışmaya başlamıştır.

Bu tür ortamlar genellikle .env yapılandırma dosyaları, API Anahtarı, bulut hizmeti kimlik bilgileri, özel anahtar dosyaları ve çeşitli erişim anahtarları gibi hassas bilgiler içerir. Bir Ajan, görev yürütme sürecinde bu dizinleri veya proje dosyalarını okuyabiliyorsa, hassas bilgileri model bağlamına yanlışlıkla dahil edebilir.

Bazı otomasyonlu geliştirme süreçlerinde, Ajan hata ayıklama, günlük analizi veya bağımlılık yükleme süreçlerinde proje dizinindeki yapılandırma dosyalarını okuyabilir. Belirgin bir yok sayma stratejisi veya erişim kontrolü eksikliği varsa, bu bilgiler loglara kaydedilebilir, uzak model API'larına gönderilebilir veya kötü niyetli eklentiler tarafından yayılabilir.

Ayrıca, bazı geliştirme araçları Ajanın otomatik olarak kod deposunu tarayarak bağlam belleği oluşturmasına izin verebilir, bu da hassas veri sızıntısının kapsamını genişletebilir. Örneğin, özel anahtar dosyaları, seed yedekleri, veritabanı bağlantı dizeleri veya üçüncü taraf API Anahtarı gibi, dizinleme süreci sırasında okunabilir.

Web3 Geliştirme Ortamında, bu sorun özellikle belirgindir, çünkü geliştiriciler genellikle yerel ortamda test özel anahtarını, RPC Jetonunu veya dağıtım betiğini saklarlar. Bu bilgiler kötü niyetli bir Beceri, eklenti veya uzaktan betik tarafından ele geçirildiğinde, saldırgan geliştiricinin hesabını veya dağıtım ortamını daha da kontrol edebilir.

Bu nedenle, AI Temsilci ile IDE / CLI entegrasyonunun olduğu senaryolarda, açık bir hassas dizin yoksayma stratejisi oluşturmak (örneğin .agentignore, .gitignore gibi mekanizmalar) ve izin ayrımı önlemleri, veri sızıntı riskini azaltmanın önemli bir şartıdır.

5. Model Katmanı Belirsizliği ve Otomasyon Riski

AI modeli kendisi tamamen belirli bir sistem değildir, çıktısı belirli bir belirsizlik olasılığına sahiptir. Sözde "model yanılsaması", yetersiz bilgi durumunda modelin mantıklı görünen ancak aslında yanlış sonuçlar ürettiği durumu ifade eder. Geleneksel uygulama senaryolarında, bu tür hatalar genellikle yalnızca bilgi kalitesini etkiler, ancak AI Temsilci mimarisinde, model çıktısı doğrudan sistem işlemlerini tetikleyebilir.

Örneğin, bazı durumlarda model, proje dağıtıldığında gerçek parametreleri sorgulamaz, yanlış bir Kimlik Oluşturur ve dağıtım sürecine devam eder. Benzer durumların zincir üstü işlem veya varlık işlemi senaryolarında meydana gelmesi durumunda, hatalı kararlar geri dönüşü olmayan fon kayıplarına yol açabilir.

6. Web3 Senaryosundaki Yüksek Değer İşlem Riski

Geleneksel yazılım sistemlerinden farklı olarak, Web3 çevresinde birçok işlem geri alınamaz niteliktedir. Örneğin, zincir üstü transferler, Jeton Takası, likidite eklemesi ve akıllı sözleşme çağrısı, bir işlem imzalandıktan ve ağa yayıldıktan sonra genellikle geri almak veya geri almak zordur. Bu nedenle, bir AI Temsilci, zincir üstü işlemleri gerçekleştirmek için kullanıldığında, güvenlik riski daha da artar.

Bazı deneysel projelerde, geliştiriciler Temsilciyi doğrudan zincir üstü işlem stratejilerini yürütmek için kullanmaya başlamışlardır, örneğin otomatik arbitraj, fon yönetimi veya DeFi işlemleri.

Ancak, Temsilci görevlerinin ayrıştırılması veya parametre oluşturma sürecinde ipucu enjeksiyonu, bağlam kirletme veya eklenti saldırısının etkisi altında kalırsa, işlem sırasında hedef adresi değiştirebilir, işlem tutarını değiştirebilir veya kötü amaçlı bir sözleşmeyi çağırabilir. Ayrıca, bazı Temsilci çerçeveleri eklentilere doğrudan cüzdan API veya imza arabirimine erişim izni verebilir. İmza izolasyonu veya manuel onay mekanizması eksikse, saldırganlar hatta kötü niyetli Beceri aracılığıyla otomatik işlemleri tetikleyebilir.

Bu nedenle, Web3 senaryosunda, AI Ajan'ı varlık kontrol sistemine tamamen bağlamak yüksek riskli bir tasarım olabilir.

Daha güvenli bir yaklaşım genellikle Ajan'ın yalnızca işlem önerileri oluşturmaktan veya imzalanmamış işlem verilerinden sorumlu olmasına izin vermektir, gerçek imzalama süreci ise bağımsız bir cüzdan veya manuel onay tarafından tamamlanır. Aynı zamanda, adres itibarı kontrolü, AML risk yönetimi ve işlem simülasyonu gibi mekanizmaların birleştirilmesiyle, otomatik işlemlerin getirdiği riskler belirli ölçüde azaltılabilir.

7. Sistem Düzeyinde Risk Oluşturan Yüksek İzinli Yürütme

Birçok AI Ajanı, uygulamada yüksek sistem izinlerine sahiptir, örneğin yerel dosya sistemine erişim, Shell komutlarının yürütülmesi veya hatta Root izinleriyle çalıştırma. Ajan'ın davranışı bir kez ele geçirildiğinde, etkisi tek bir uygulamayı aşabilir.

SlowMist, OpenClaw'ı Telegram gibi anlık mesajlaşma uygulamalarıyla bağlayarak uzaktan kontrolü sağladığını test etmiştir. Kontrol kanalı bir saldırgan tarafından ele geçirilirse, Ajan herhangi bir sistem komutunu yerine getirmek, tarayıcı verilerini okumak, yerel dosyalara erişmek veya hatta diğer uygulamaları kontrol etmek için kullanılabilir. Eklenti ekosistemi ve araç çağırma yeteneği ile bu tür Ajanlar, bir şekilde "akıllı uzaktan kontrol" özelliğine sahip olmuştur.

Tüm bu faktörler göz önüne alındığında, AI Ajanının güvenlik tehditleri artık yalnızca geleneksel yazılım açıklarında sınırlı kalmamakta, bunun yerine model etkileşim katmanı, eklenti tedarik zinciri, yürütme ortamı ve varlık işlem katmanı gibi birçok boyutta yayılmaktadır.

Saldırganlar, hem Ajan'ın davranışını tetikleme sözcükleriyle kontrol edebilirler hem de kötü amaçlı Yetenekler veya bağımlılıklar aracılığıyla arka kapılar ekleyerek tedarik zinciri seviyesinde saldırı alanını genişletebilir ve daha da yüksek düzeyde izinli yürütme ortamında saldırı etkisini artırabilirler.

Web3 senaryosunda, işlem geri alınamazlık özelliğine sahip olduğu ve gerçek varlık değeri içerdiği için, bu tür riskler genellikle daha da büyütülebilir. Bu nedenle, AI Ajanının tasarımı ve kullanımı sürecinde, yalnızca geleneksel uygulama güvenliği politikalarına güvenmek artık yeni saldırı alanlarını tamamen kapsayacak şekilde zorlaşmıştır; izin kontrolü, tedarik zinciri yönetimi ve işlem güvenliği mekanizmaları gibi alanlarda daha sistemli bir güvenlik koruma sistemi oluşturmak gerekmektedir.

Üç, AI Ajanı İşlem Güvenliği Uygulamaları | Bitget

AI Ajanların yetenekleri geliştikçe, artık yalnızca bilgi sağlamak veya karar almaya yardımcı olmakla kalmayıp doğrudan sistem işlemlerine katılmaya, hatta zincir üzeri işlemleri gerçekleştirmeye başladılar.

Kripto İşlem Senaryosunda, bu değişiklik özellikle belirgindir. Daha fazla kullanıcı, AI Ajanını piyasa analizi, strateji yürütme ve otomatik işlem yapmaya dahil etmeyi denemeye başlıyor. Ajan, doğrudan işlem arabirimini çağırabilir, hesap varlıklarına erişebilir ve otomatik sipariş verebilirken, güvenlik sorunu artık "Sistem Güvenlik Riski"nden "Gerçek Varlık Riski"ne dönüşmektedir. AI Ajanı gerçek işlemlerde kullanıldığında, kullanıcılar nasıl hesap ve fon güvenliğini korumalıdır?

Bu nedenle, Bitget Güvenlik Ekibi tarafından ticaret platformu deneyimiyle birleştirilerek, hesap güvenliği, API izin yönetimi, fon izolasyonu ve işlem izleme gibi birçok açıdan, AI Ajanı kullanarak otomatik işlem yaparken odaklanılması gereken güvenlik stratejilerini sistemli olarak açıklamaktadır.

1. AI Ajanı İşlem Senaryosundaki Başlıca Güvenlik Riskleri

2. Hesap Güvenliği

AI Ajanı ortaya çıktıktan sonra, saldırı yolu değişti:

· Hesabınıza giriş yapmanıza gerek yok - Sadece API Anahtarınızı alması yeterlidir

· Fark edilmenize gerek yoktur - Ajan 7x24 saat otomatik çalışır, anormal işlemler günlerce devam edebilir

· Para çekme gerekmez - Varlıkları doğrudan platform içinde işlem yaparak tüketebilir, yine bir saldırı hedefidir

API Anahtarı oluşturma, değiştirme, silme işlemleri oturum açılmış bir hesap aracılığıyla gerçekleştirilmelidir - Hesap kontrol altına alındığında, Anahtar yönetim yetkisi de alınır. Hesap güvenlik düzeyi, API Anahtarının güvenlik sınırını doğrudan belirler.

Yapmanız gerekenler:

· Ana 2FA olarak Google Authenticator'ü etkinleştirin, SMS yerine (SIM kart kaçırılabilir)

· Şifresiz Parola Girişini Etkinleştirin: FIDO2/WebAuthn standardına dayalı olarak, geleneksel şifrelerin yerine temel alınan genel/özel anahtar şifrelemesi, balıkçılık saldırılarını mimari seviyede etkisiz hale getirir

· Balıkçılık Karşıtı Kodu Ayarlayın

· Düzenli olarak cihaz yönetim merkezini kontrol edin, yabancı cihazları hemen çıkarın ve şifreyi değiştirin

3. API Güvenliği

AI Ajanı Otomatik İşlem Mimarisi içinde, API Anahtarı, Ajanın "yürütme izin belgesi" dir. Ajan kendisi doğrudan hesap kontrol yetkisine sahip değildir, yapabileceği tüm işlemler, API Anahtarının verildiği izin kapsamına bağlıdır. Bu nedenle, API izin sınırı, Ajan'ın ne yapabileceğini belirler ve bir güvenlik olayı meydana geldiğinde olası kayıpların ne kadar genişleyebileceğini belirler.

İzin Dağıtım Matrisi — En Az İzin, Kolaylık İzni Değil:

Çoğu işlem platformunda, API Anahtarı genellikle çeşitli güvenlik kontrol mekanizmalarını destekler, bu mekanizmalar uygun şekilde kullanılırsa, API Anahtarının kötüye kullanılma riskini önemli ölçüde azaltabilir. Yaygın güvenlik yapılandırma önerileri şunları içerir:

Kullanıcıların Sıkça Yaptığı Hatalar:

· Ana hesap API Anahtarını doğrudan Ajana yapıştırma — Ana hesap tam izni tamamen açığa çıkarır

· İşlem türünü "Tümünü Seç" olarak işaretlemek, aslında tüm işlem aralığını açar

· Parola Belirlememe veya Parola'nın hesap şifresi ile aynı olması

· API Anahtarı kodda sabitlenir, GitHub'a yüklendikten sonra botlar tarafından 3 dakika içinde alınır

· Bir Anahtarı aynı anda birden fazla Ajana ve araca yetkilendirme, herhangi birinin ihlal edilmesi tamamen açığa çıkarır

· Anahtar sızdırıldıktan sonra hemen iptal edilmezse, saldırgan sürekli kullanım penceresinden yararlanır

Anahtarın Yaşam Döngüsü Yönetimi:

API Anahtarını her 90 günde bir değiştirin, eski Anahtarı hemen silin, Ajansı devre dışı bırakırken ilgili Anahtarı hemen silin, artık bir saldırı yüzeyi bırakmayın API çağrısı kayıtlarını düzenli olarak kontrol edin, yabancı IP'leri veya anormal zaman dilimlerini tespit edin ve derhal iptal edin

4. Fon Güvenliği

API Anahtarını ele geçiren bir saldırganın neden olabileceği zarar, bu Anahtarın ne kadar para taşıdığına bağlıdır. Bu nedenle, bir AI Ajansının işlem mimarisini tasarlarken, hesap güvenliği ve API izin kontrolü yanında, potansiyel riskler için net bir zarar sınırı belirlemek için fon izolasyon mekanizmasını da kullanmalısınız.

Alt Hesap İzolasyon Mekanizması:

· Ajana özel alt hesap oluşturun, ana hesaptan tamamen ayrı

· Ana hesap, Ajansın gerçekten ihtiyaç duyduğu fonları aktarır, tüm varlıkları değil

· Alt Hesap Anahtarı çalınsa bile, saldırganın hareket edebileceği maksimum miktar = Alt Hesaptaki fonlar, Ana Hesap etkilenmez

· Birden fazla Aracı Stratejiyi yönetmek için birden çok Alt Hesap kullanın, birbirinden izole edilmiştir

Fon Şifresi İkinci Bir Kilit Olarak:

· Fon Şifresi, Giriş Şifresinden tamamen ayrıdır, yani hesap giriş yapılsa bile, Fon Şifresi olmadan çekim yapılamaz

· Fon Şifresi ve Giriş Şifresi farklı olarak ayarlanmıştır

· Çekim Beyaz Listesini etkinleştirin: Çekim yapabilmesi için yalnızca önceden eklenmiş adreslere izin verilir, yeni adreslerin 24 saatlik bir gözden geçirme süresi vardır

· Fon Şifresini değiştirdikten sonra sistem otomatik olarak çekim işlemlerini 24 saatliğine askıya alır — Bu sizin koruma mekanizmanızdır

5. İşlem Güvenliği

AI Aracı Otomatik İşlem senaryosunda, güvenlik sorunu genellikle tek seferlik anormal bir davranış olarak ortaya çıkmaz, bunun yerine sistemin sürekli çalıştığı süreçte aşamalı olarak meydana gelebilir. Bu nedenle, hesap güvenliği ve API izin kontrolünün yanı sıra, sürekli işlem izlemesi ve anormallik tespiti mekanizması kurmak önemlidir, böylece sorun erken aşamada tespit edilip müdahale edilebilir.

Kurulması Gereken İzleme Sistemi:

Anormal Sinyal Tanımlama — Aşağıdaki durumlarda derhal duraklatın ve kontrol edin:

· Aracı uzun süre inaktif kalmış olsa da, hesapta yeni siparişler veya pozisyon API çağrı günlükleri görüldü

· Aracı Sunucusu IP'sinden gelen istekler

· Daha önce ayarlanmamış işlem çiftinden işlem bildirimi alındı

· Hesap bakiyesinde açıklanamayan bir değişiklik oldu

· Aracı sürekli olarak "Daha fazla izin gerekiyor" uyarısı veriyor — Nedenini anlayıp sonra ne kadar izin vereceğinize karar verin

Beceriler ve Araç Kaynağı Yönetimi:

· Yalnızca resmi olarak yayınlanan ve incelenmişkanallardan sağlanan Becerileri yükleyin

· Bilinmeyen veya doğrulanmamış kaynaklardan gelen üçüncü taraf eklentilerini yüklemekten kaçının

· Yüklü Skill listesini düzenli olarak gözden geçirin ve artık kullanılmayanları kaldırın

· Topluluk "geliştirilmiş" veya "yerelleştirilmiş" Skill'lerden kaçının—herhangi resmi olmayan sürüm bir risk taşır

6. Veri Güvenliği

AI Agent'ın kararları büyük miktarda veriye dayanmaktadır (hesap bilgileri, varlık durumu, işlem geçmişi, piyasa verileri, strateji parametreleri). Bu veriler sızdırılırsa veya değiştirilirse, saldırganlar stratejinizi çözebilir hatta işlemlerinizi manipüle edebilir.

Yapmanız Gerekenler

· Minimum veri prensibi: Agent'a yalnızca işlem yürütmek için gerekli verileri sağlayın

· Hassas verilerin silinmesi: Günlüklerde veya hata ayıklama bilgilerinde Agent'ın tam hesap bilgileri, API Anahtarı vb. hassas verileri açıklamayın

· Tam hesap verilerini genel AI modellerine (örneğin genel LLM API) yüklemeyin

· Mümkünse, strateji verilerini hesap verilerinden ayırın

· Agent'ın geçmiş işlem verilerini dışa aktarmayı kapatın veya kısıtlayın

Kullanıcıların Yaptığı Yaygın Hatalar

· AI'ye "Stratejimi optimize etmeme yardımcı ol" amacıyla tam işlem geçmişini yüklemek

· Agent günlüklerinde API Anahtarı / Gizli ifadelerini yazdırmak

· İşlem kaydı ekran görüntüsünü (sipariş Kimliği, hesap bilgilerini içeren) açık forumlara yüklemek

· Veritabanı yedeklerini analiz için AI aracına yüklemek

7. AI Agent Platformu Güvenlik Tasarımı

Kullanıcı tarafındaki güvenlik yapılandırmasının yanı sıra, AI Agent'ın ticaret ekosistemindeki güvenliği büyük ölçüde platform seviyesindeki güvenlik tasarımına dayanmaktadır.

Olgun bir Agent platformu genellikle hesap izolasyonu, API izin kontrolü, eklenti denetimi ve temel güvenlik yetenekleri gibi alanlarda sistematik bir koruma mekanizması oluşturmakta ve bu da kullanıcıların otomatik ticaret sistemlerine erişirken karşılaştığı genel riski azaltmaktadır.

Gerçek platform mimarisi içinde, yaygın güvenlik tasarımı genellikle aşağıdakileri içerir.

1. Alt Hesap İzolasyon Sistemi

Otomatik işlem ortamında, platform genellikle farklı otomatik sistemlerin varlıklarını ve izinlerini izole etmek için alt hesap veya strateji hesabı sistemini sağlar. Bu şekilde, kullanıcılar her bir Ajan veya işlem stratejisi için bağımsız bir hesap ve varlık havuzu atayabilir, bu da aynı hesabın paylaşılmasının getirdiği riskleri önlemelerine olanak tanır.

2. İnce Taneli API İzin Yapılandırması

AI Ajanının temel işlemleri API arayüzüne dayandığından, platform genellikle API izinleri tasarımında ince taneli kontrolü desteklemelidir, örneğin işlem izni bölümü, IP kaynağı kısıtlamaları ve ek güvenlik doğrulama mekanizmaları. Bu izin modeli sayesinde, kullanıcılar Ajan'a yalnızca görevi tamamlamak için gerekli en düşük izinleri verebilir.

3. Ajan Eklentisi ve Beceri İnceleme Mekanizması

Bazı platformlar eklenti veya Beceri'nin yayınlanması ve mağazaya konulması sürecine inceleme mekanizması ekler, örneğin kod gözden geçirme, izin değerlendirmesi ve güvenlik testleri vb., böylece kötü amaçlı bileşenlerin ekosisteme girmesini azaltır. Güvenlik açısından, bu tür inceleme mekanizmaları, eklenti tedarik zinciri üzerinde bir platform seviyesinde filtre eklemek gibidir, ancak kullanıcıların yine de yükledikleri uzantılara karşı temel güvenlik farkındalığını korumaları gerekir.

4. Platform Temel Güvenlik Yetenekleri

Ajan ile ilgili güvenlik önlemlerinin yanı sıra, ticaret platformunun kendi hesap güvenlik sistemi de Ajan kullanıcıları üzerinde önemli bir etkiye sahip olacaktır. Örneğin:

8. Ajan Kullanıcıları İçin Özel Dolandırıcılık Türleri

Yanıltıcı Müşteri Hizmetleri

"API Anahtarınızda güvenlik açığı tespit edildi, lütfen yeniden yapılandırın." ve ardından size kimlik avı bağlantısı gönderilir.

→ Resmi yetkililer asla API Anahtarınızı talep etmek için özel mesaj göndermez.

Zehirli Beceri Paketi

Topluluk, "Gelişmiş İşlem Becerisi" paylaşır, çalıştırıldığında sessizce anahtarınızı gönderir.

→ Yalnızca resmi inceleme kanalından onaylı Beceri'leri kurun.

Sahte Güncelleme Bildirimi

「Yeniden Yetkilendirme Gerekiyor」 uyarısıyla, sahte bir sayfaya yönlendiriliyorsunuz.

→ E-posta Karşı Phishing Kodunu Kontrol Edin.

İpucu Enjeksiyonu Saldırısı

Piyasa verilerine, haberlere, mum grafik yorumlarına yönlendirme ekleyerek, Agent'i beklenmeyen operasyonlar gerçekleştirmesi için manipüle etmek.

→ Alt Hesabın Fon Sınırını Ayarlayın, böylece enjekte edilse bile zararın sert bir sınırı bulunsun.

Kötü Amaçlı Betik Olarak Maskelenmiş "Güvenlik Kontrol Aracı"

Key'inizin sızıp sızmadığını kontrol edebileceğini iddia eden, aslında Key'inizi çalmaya çalışan bir betik.

→ Resmi platformun sunduğu günlükler veya erişim kayıtları özelliğini kullanarak API çağrılarını kontrol edin.

9. Sorun Giderme Yolu

Herhangi bir anormallik fark edin

↓

Şüpheli API Anahtarını hemen iptal edin veya devre dışı bırakın

↓

Hesapta anormal emirler/pozisyonlar bulunup bulunmadığını kontrol edin, iptal edilebilenleri hemen iptal edin

↓

Çekme işlemlerini kontrol edin, fonların zaten çekilip çekilmediğini doğrulayın

↓

Giriş şifresini + fon şifresini değiştirin, tüm oturum açılmış cihazları kapatın

↓

Platformun güvenlik desteği ile iletişime geçin, anormal zaman aralıklarını ve işlem kayıtlarını sağlayın

↓

Anahtar sızıntısı yolunu araştırın (kod depoları / yapılandırma dosyaları / Skill günlükleri)

Temel İlke: Herhangi bir şüphe durumunda önce Anahtarı iptal edin, ardından nedeni araştırın, sıralama tersine çevrilemez.

Dört, Tavsiye ve Özet

Bu raporda, SlowMist ve Bitget, gerçek hayattan örneklerle ve güvenlik araştırmalarıyla, mevcut AI Agent'ın Web3 ortamındaki tipik güvenlik sorunlarını analiz ettiler. Bu sorunlar, İpucu Enjeksiyonunun Agent davranışını nasıl etkileyebileceği riski, eklenti ve Skill ekosistemindeki tedarik zinciri riski, API Anahtarı ve hesap izinlerinin kötüye kullanımı sorunları, otomasyonun getirdiği hatalı işlemler ve genişletilmiş izinler gibi potansiyel tehditleri kapsamaktadır.

Bu tür sorunlar genellikle tek bir zafiyetten kaynaklanmaz, ancak Agent mimarisi tasarımı, izin kontrol politikaları ve çalışma ortamı güvenliği gibi unsurların birlikte etkileşiminden kaynaklanır.

Bu nedenle, bir AI Etki Ajanı sistemi inşa ederken veya kullanırken, güvenlik tasarımını genel mimari düzeyinde gerçekleştirmek gereklidir; örneğin, Ajan'a API Anahtarı ve hesap izinlerini atarken minimum izin prensibine uymak ve gereksiz yüksek riskli özellikleri etkinleştirmekten kaçınmak;

Araç çağrısı düzeyinde, eklenti ve Yetenek arasında izin izolasyonu uygulamak ve tek bir bileşenin hem veri alımı, karar üretme hem de fon işlem yeteneğine sahip olmasını önlemek;

Ajan kritik işlemler yürütürken net davranış sınırları ve parametre kısıtlamaları belirlemek ve gerekli durumlarda insan doğrulama mekanizmaları eklemek, otomatik yürütmenin getirdiği geri alınamaz riski azaltmak.

Aynı zamanda, Ajanın çalıştığı dış girdilere, Mantıklı Enjeksiyon Saldırısı'na karşı koruma sağlamak için uygun Prompt tasarımı ve girdi izolasyonu mekanizmasıyla yaklaşılmalı ve dış içeriği doğrudan sistem komutu gibi kullanmaktan kaçınılmalıdır. Gerçek dağıtım ve yürütme aşamasında, API Anahtarı ve hesap güvenliği yönetimini güçlendirmek gereklidir; örneğin, yalnızca gerekli izinleri açmak, IP beyaz listesi oluşturmak, düzenli olarak Anahtarı değiştirmek ve duyarlı bilgileri açık şekilde depolamaktan kaçınmak için kod deposunda, yapılandırma dosyasında veya günlük sistemlerinde;

Geliştirme süreci ve yürütme ortamında, eklenti güvenlik incelemesi, günlük duyarlı bilgi kontrolü ve davranış izleme ve denetim mekanizmaları gibi önlemlerle yapılandırma sızıntısı, tedarik zinciri saldırısı ve anormal işlemler gibi riskleri azaltmak önemlidir.

Daha geniş bir güvenlik mimari düzeyinde, SlowMist ilgili araştırmada AI ve Web3 Akıllı Ajan senaryoları için çok katmanlı güvenlik yönetimi yaklaşımı önererek, yüksek izin ortamlarında Akıllı Ajanın sistemli olarak azaltılmasını sağlayan katmanlı bir koruma sistemini inşa etmeyi önermektedir.

Bu çerçevede, L1 güvenlik yönetimi öncelikle birleşik bir geliştirme ve kullanım güvenlik tabanı olarak hizmet eder; geliştirme araçları, Ajan çerçevesi, eklenti ekosistemi ve yürütme ortamını kapsayan güvenlik standartlarını oluşturarak, AI araç zincirini tanıtırken ekiplere tek bir politika kaynağı ve denetleme standartı sağlar.

Bunun üzerine, L2, Ajan izin sınırlarını birleştirerek, araç çağrısının minimum izin kontrolünü ve temel davranışların insan tarafından onaylanma mekanizmasını uygulayarak, yüksek riskli işlemlerin yürütme kapsamını etkili bir şekilde sınırlayabilir.

Aynı zamanda, L3, dış etkileşim giriş katmanında gerçek zamanlı tehdit algılama yeteneğini tanıtarak, URL'ler, bağımlılık depoları, eklenti kaynakları gibi dış kaynakları ön kontrol edebilir ve kötü amaçlı içerik veya tedarik zinciri bulaşmasının yürütme zincirine giriş olasılığını azaltabilir;

Blockchain işlemleri veya varlık işlemlerini içeren senaryolarda, L4, zincir üzerinde risk analizi ve bağımsız imza mekanizmasıyla ek güvenlik izolasyonu sağlayarak, Ajan'ın işlem oluşturmasını ancak doğrudan özel anahtarı görmemesini sağlar, böylece yüksek değerli varlık işlemlerinden kaynaklanan sistemik riski azaltır.

Sonuç olarak, L5, sürekli denetim, günlük denetimi ve periyodik güvenlik gözden geçirmesi gibi işletme mekanizmaları aracılığıyla, "yürütmeden önce denetlenebilir, yürütme sırasında kısıtlanabilir, yürütmeden sonra değerlendirilebilir" kapalı döngü güvenlik yeteneği oluşturur.

Bu katmanlı güvenlik yaklaşımı tek bir ürün veya araç değil, AI araç zinciri ve akıllı ajan ekosistemi için güvenlik yönetim çerçevesidir ve temel amacı, geliştirme verimliliğini ve otomasyon yeteneğini belirgin şekilde düşürmeden, sistemli politikalar, sürekli denetim ve güvenlik yeteneklerinin birleşimini kullanarak, ekiplerin sürdürülebilir, denetlenebilir ve geliştirilebilir bir Ajan Güvenlik İşletme Sistemi oluşturmasına yardımcı olmaktır, böylece AI ve Web3 derin entegrasyonu bağlamında sürekli değişen güvenlik zorluklarına daha iyi yanıt verilebilir.

Genel olarak, AI Ajanı, Web3 ekosistemine daha yüksek düzeyde otomasyon ve zeka yeteneği getirirken, güvenlik zorlukları da göz ardı edilmemelidir.

Yalnızca sistem tasarımı, izin yönetimi ve işlem izleme gibi birçok düzeyde eksiksiz güvenlik mekanizması oluşturulduğunda, AI Ajanı teknolojisi yeniliğini ilerletirken, potansiyel riskleri etkili bir şekilde azaltabilir.

Umuyoruz ki bu rapor, geliştiricilere, platformlara ve kullanıcılara AI Ajanı sistemleri oluştururken ve kullanırken bir rehberlik sağlayacak, teknoloji gelişimini teşvik ederken, daha güvenli ve güvenilir bir Web3 ekosistem oluşturmaya yardımcı olacaktır.

BlockBeats Resmi Topluluğuna Katılın:

Telegram Abonelik Grubu: https://t.me/theblockbeats

Telegram Sohbet Grubu: https://t.me/BlockBeats_App

Twitter Resmi Hesabı: https://twitter.com/BlockBeatsAsia