Kod doğruysa bile çalınabilir, 2026'nın En Büyük Hacker Olayının Sorumlusu olan "DVN YKonfigürasyon Açığı" ne anlama geliyor?

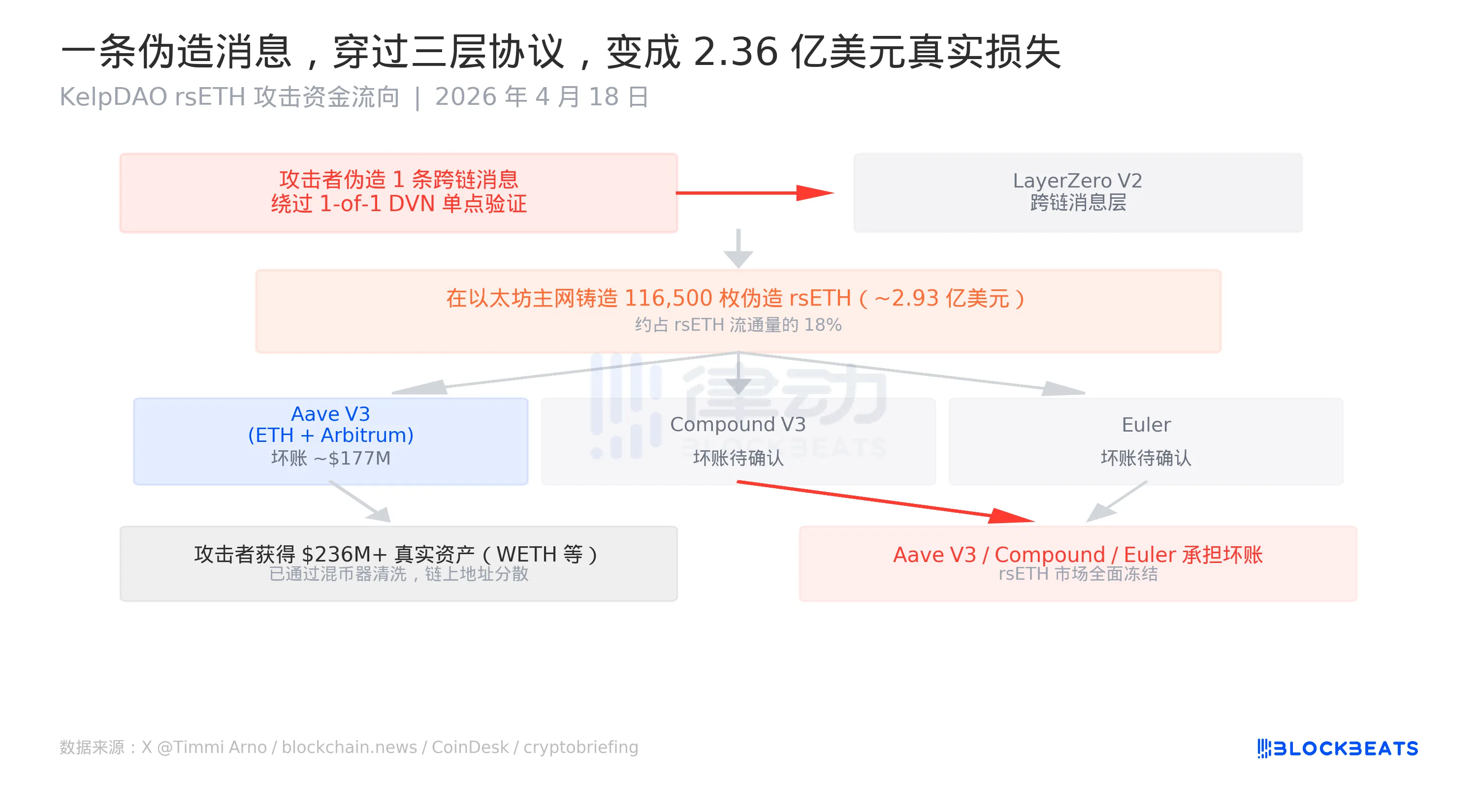

18 Nisan 2026'da, Kelp DAO'nun Likidite Tekrar Teminat Protokolü, saatler içinde saldırganın çapraz zincir köprüden 116.500 rsETH çaldığı bir saldırıya uğradı, o sırada fiyatıyla yaklaşık 2.93 milyar doları buldu. Tüm süreç oldukça verimli ve biraz olağandışıydı; sahte çapraz zincir iletilerden gerçek varlık borçlandırma yapılarak yağma paraları Aave V3, Compound V3 ve Euler olmak üzere üç borç verme protokolünde dağıtıldı, saldırgan aynı gün 2.36 milyar dolarlık WETH ile sahneden çekildi. Aave, SparkLend, Fluid hemen rsETH piyasasını tamamen dondurdu.

Bu, 2026'ya kadar en büyük DeFi saldırı olayıydı.

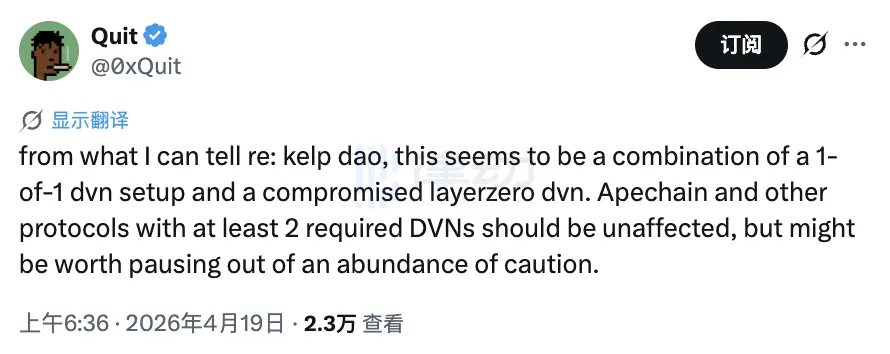

Ancak bu saldırıyı diğer çoğu hacker olayından ayıran bir şey vardı. Kelp DAO'nun akıllı sözleşme kodunda hiçbir açık yoktu. Araştırmaya katılan güvenlik araştırmacısı @0xQuit, X'te şunları yazdı: "Şu anda bildiklerime göre, bu iki sorunun bir araya geldiği görülüyor: 1-1 DVN yapılandırması ve DVN düğümünün kendisinin ele geçirilmesi." LayerZero resmi açıklamasında da herhangi bir sözleşme koduna atıfta bulunmadı ve sorunu "rsETH açığı" olarak nitelendirdi, "LayerZero açığı" yerine.

2.93 milyar dolar, hiçbir kod satırında değil. Yanlış yapılandırılmış bir dağıtımda gizlenmişti.

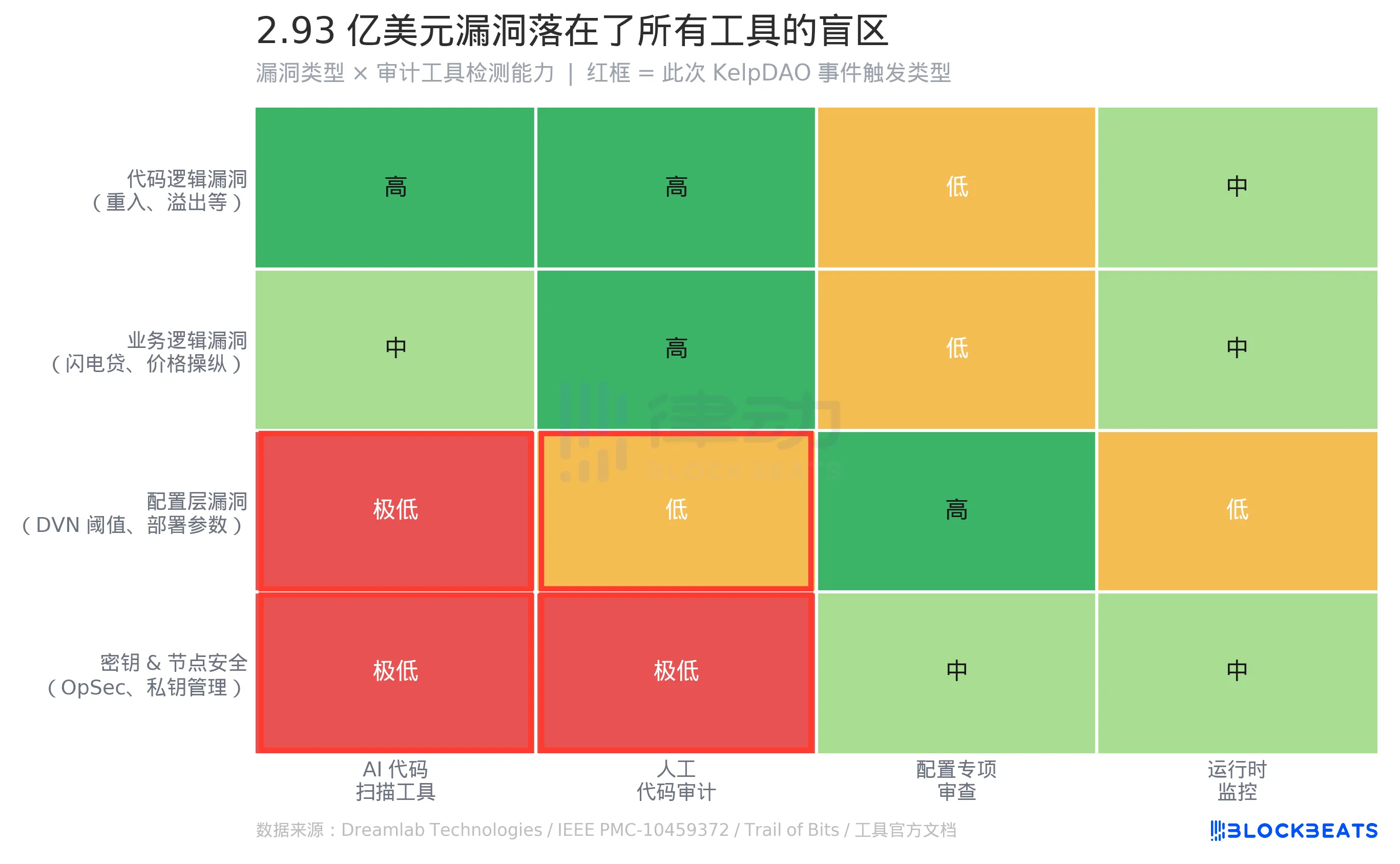

DeFi güvenlik denetiminin genel mantığı şudur: Sözleşme bul, kodu oku, açık ara. Bu mantık, kod mantık açıklarıyla başa çıkmak için oldukça düzgün çalışır; Slither, Mythril gibi araçlar, yeniden giriş saldırıları, tamsayı taşmaları gibi bilinen kalıpları tespit etme yeteneklerine sahiptir. Son zamanlarda yaygınlaştırılan LLM destekli kod denetimi, iş mantığı açıklarıyla (örneğin flash kredi fırsatçılığı yolu) başa çıkmak için de bazı yeteneklere sahiptir.

Ancak bu matriste iki satır kırmızı renklidir.

Yapılandırma katmanı açıkları, araç denetiminde yapısal bir kör noktadır. Kelp DAO'nun sorun yaşadığı yer .sol dosyasında değil, protokolün dağıtım sırasında belirtilen bir parametre olan DVN eşiği. Bu parametre, bir çapraz zincir iletiyi kaç doğrulayıcı düğümünün onaylaması gerektiğini belirler. Kod içine girmez, Slither'ın tarama kapsamına girmez ve Mythril'in sembolik yürütme yoluna girmez. Dreamlab Technologies'in karşılaştırmalı araştırmasına göre, test edilen sözleşmede Slither ve Mythril sırasıyla 5/10 ve 6/10 açık tespit etti, ancak bu başarı "açığın kodda olması" varsayımına dayanmaktadır. IEEE'nin araştırmasına göre, mevcut araçlar bile kod seviyesinde sadece kullanılabilir açıkların %8-%20'sini tespit edebilmektedir.

Mevcut denetim paradigmasından bakıldığında, DVN eşiğinin uygunluğunu "denetleyen" bir araç mevcut değil. Bu tür yapılandırma risklerini denetlemek istiyorsanız, bir kod analizcisi değil, özel bir yapılandırma listesi gereklidir: "Kullanılan çapraz zincir protokolünde DVN sayısı ≥ N mi?" gibi soruların standartlaştırılmış araçlarla kapsanmadığı veya geniş çapta kabul gören endüstri standartları olmadığı bir gerçektir.

Aynı şekilde, kırmızı bölgede yer alanlar anahtar ve düğüm güvenliğidir. @0xQuit'in açıklamasında DVN düğümlerinin "hacked" olduğu belirtiliyor, bu işletme güvenliği (OpSec) alanına girer ve herhangi bir statik analiz aracının tespit sınırını aşar. Hangi birinci sınıf denetim kuruluşu veya yapay zeka tarama aracı olursa olsun, bir düğüm işletmecisinin özel anahtarının sızdırılıp sızdırılmayacağını öngörebilecek bir yeteneğe sahip değildir.

Bu saldırı aynı anda matris içinde iki kırmızı bölgeyi tetikledi.

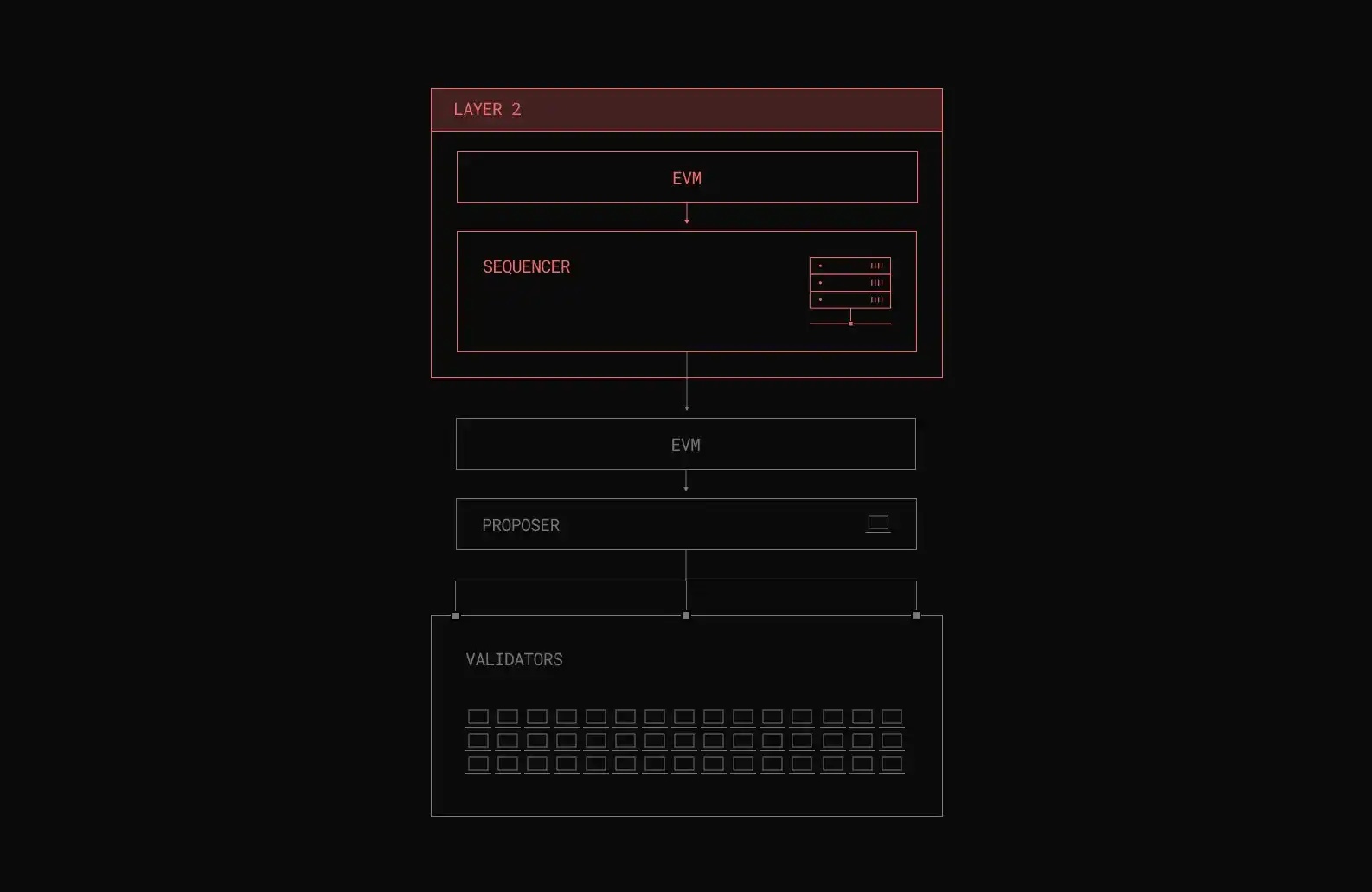

DVN, LayerZero V2'nin çapraz zincir ileti doğrulama mekanizmasıdır ve tam adı Decentralized Verifier Network'dür (Merkezi Olmayan Doğrulayıcı Ağı). Tasarım felsefesi, güvenlik kararlarını uygulama katmanına devretmektir: LayerZero'ya erişimi olan her protokol, çapraz zincir iletiyi serbest bırakmak için kaç DVN düğümünün aynı anda onaylaması gerektiğini seçebilir.

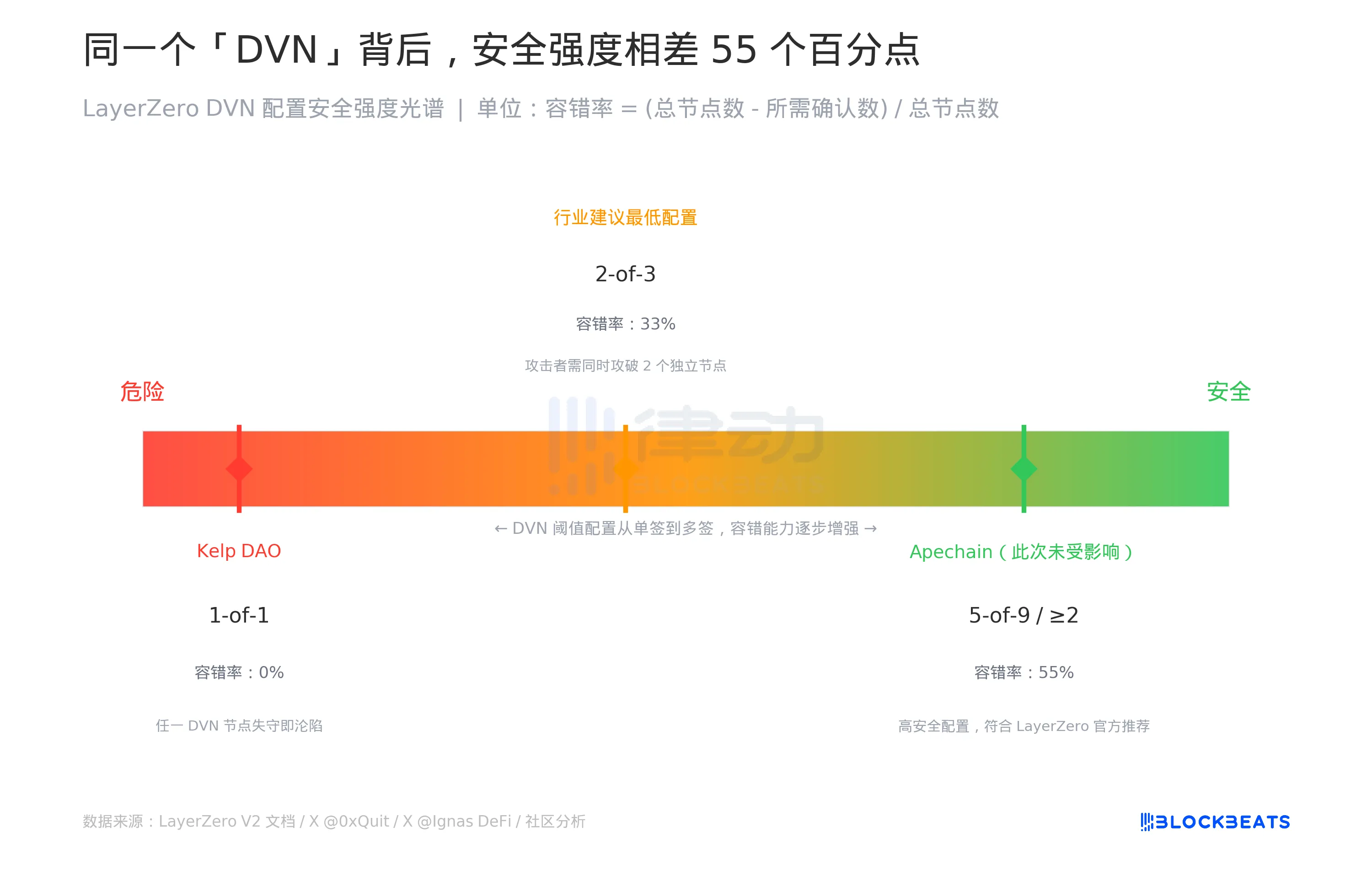

Bu "özgürlük" bir spektrum oluşturdu.

Kelp DAO, spektrumun en sol ucunu, yani 1-of-1'i seçti, yalnızca bir DVN düğümünün onayı gerekiyor. Bu, tolerans oranının sıfır olduğu anlamına gelir, saldırganın yalnızca o düğümü ele geçirmesi gerektiği anlamına gelir, böylece herhangi bir çapraz zincir iletiyi sahtecilik yapabilir. Buna karşın Apechain, LayerZero'ya aynı şekilde erişim sağlasa da, iki veya daha fazla gerekli DVN yapılandırmıştır ve bu olaydan etkilenmemiştir. LayerZero resmi açıklamasındaki ifade "diğer tüm uygulamaların hala güvenli olduğu" bu cümlenin ima ettiği şeydir: Güvenlik, hangi yapılandırmayı seçtiğinize bağlıdır.

Normal endüstri önerisi en az 2-of-3'tür, saldırganın bir iletiyi sahtecilik yapabilmesi için iki bağımsız DVN düğümünü aynı anda ele geçirmesi gerekir, tolerans oranı %33'e yükselir. Yüksek güvenlikli yapılandırmalar, örneğin 5-of-9, tolerans oranını %55'e çıkarabilir.

Sorun şu ki, harici gözlemciler ve kullanıcılar bu yapılandırmayı göremez. Aynı şekilde "LayerZero tarafından desteklenen" denilen her iki yapılandırmanın da DVN olarak adlandırılmasına rağmen, arkasındaki tolerans oranı %0 veya %55 olabilir. Her iki durum da belgelerde DVN olarak adlandırılır.

Tecrübeli bir kripto yatırımcısı ve Anyswap olayını yaşamış olan Dovey Wan, X'de doğrudan "LayerZero'nun DVN'sinin sadece 1/1 doğrulayıcısı olduğunu belirtti ve tüm çapraz zincir köprülerinin derhal kapsamlı bir güvenlik incelemesi yapması gerektiğini" ifade etti.

2022 Ağustos'unda, Nomad Çapraz Zincir Köprüsünde bir güvenlik açığı keşfedildi. Bir kişi ilk saldırı işlemini kopyaladı, hafifçe değiştirdi ve başarılı olduğunu gördü—bunun üzerine yüzlerce adres aynı şeyi yapmaya başladı ve birkaç saat içinde 190 milyon doları tüketti.

Nomad'ın sonradan yaptığı analize göre, hata kaynağı "bir rutin yükseltme sırasında güvenilir kökü 0x00 olarak başlatmak" idi. Bu bir yapılandırma hatasıydı ve dağıtım aşamasında meydana geldi. Merkle kanıtı doğrulama mantığı sorunsuzdu, kodda bir sorun yoktu, sorun başlangıç değerinin yanlış girilmesiydi.

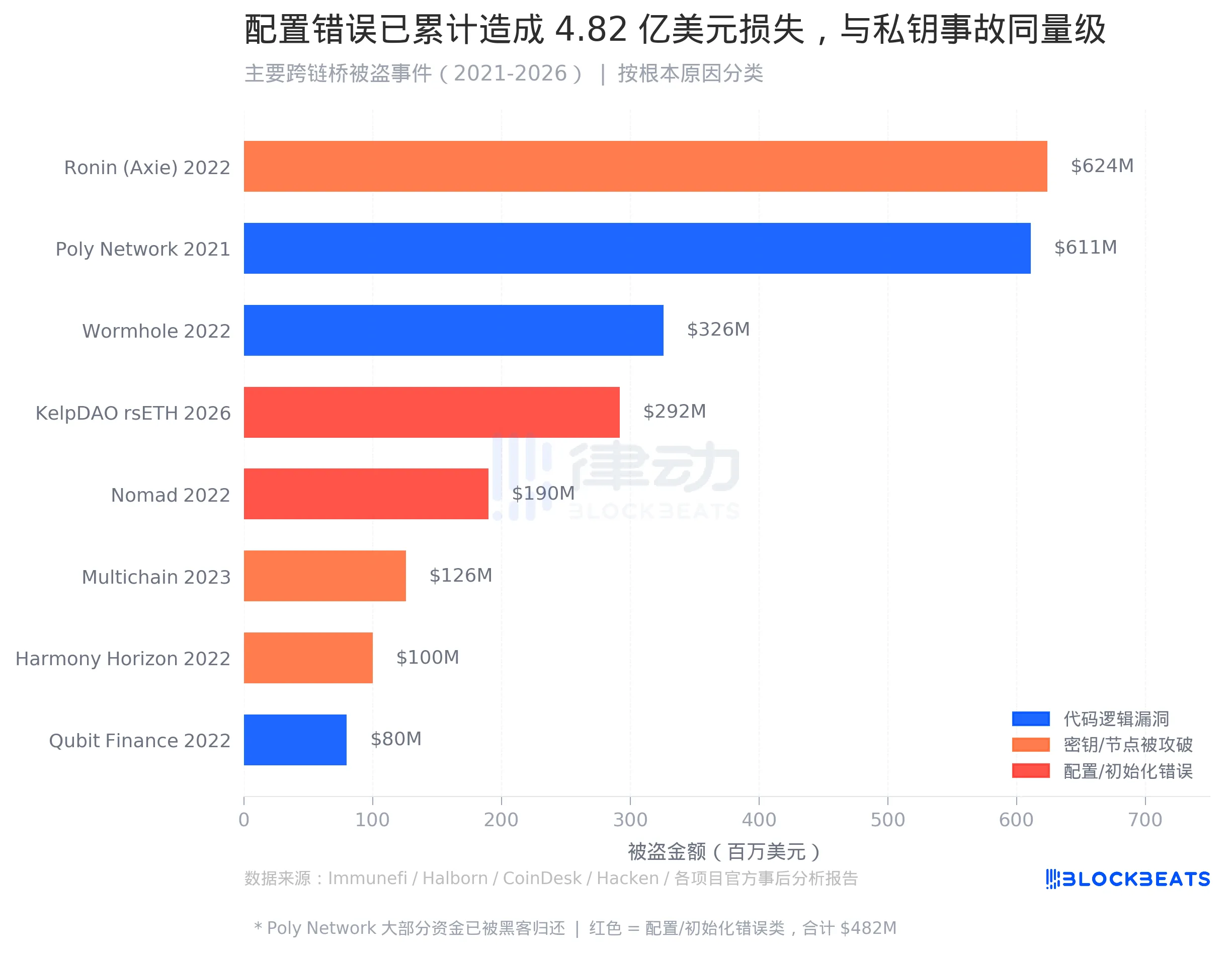

Bu olay ve Nomad bir araya geldiğinde, yapılandırma/başlatma türü hataları yaklaşık 482 milyon dolarlık bir zarara neden oldu. Tüm çapraz zincir köprüsü hacklenme tarihinde, bu kategori büyüklüğü artık anahtar sızıntısı kategorisi (Ronin 624 milyon dolar, Harmony 100 milyon dolar, Multichain 126 milyon dolar, toplamda yaklaşık 850 milyon dolar) ile eşit durumda.

Ancak kod denetimi endüstrisindeki ürün tasarımı hiçbir zaman bu kategoriye odaklı olmadı.

Endüstride en çok tartışılan konu hala kod mantığı hatalarıdır. Wormhole 326 milyon dolar, imza doğrulamasını atlatma nedeniyle hacklendi; Qubit Finance 80 milyon dolar, yanıltıcı mevduat olayı nedeniyle çalındı. Bu vakaların tam güvenlik analizi raporları, CVE numaraları ile karşılaştırmaları, yeniden üretilebilir PoC'leri vardır, denetim araçlarının eğitim ve iyileştirmesi için uygundur. Yapılandırma katmanı sorunları kod içinde yazılmamıştır, bu nedenle bu üretim döngüsüne girmek oldukça zordur.

Dikkate değer bir ayrıntı, iki yapılandırma türü olayının tetiklenme şeklinin tamamen farklı olmasıdır. Nomad, bir rutin yükseltme sırasında yanlış bir başlangıç değeri girdi ve bu bir hata olarak kabul edilirken; Kelp DAO'nun 1-of-1'i bir aktif yapılandırma seçeneğiydi—LayerZero protokolü bu seçeneği yasaklamamıştı, Kelp DAO herhangi bir protokol kuralını ihlal etmedi. Bir "uyumlu" yapılandırma seçimi ve bir "hata" başlangıç değeri, sonunda aynı sonuca yol açtı.

Bu saldırının yürütme mantığı çok basitti, sahte bir çapraz zincir ileti, Ethereum ana ağına, "başka bir ağda birinin eşdeğer varlığı kilitlemiş olduğunu" bildirdi ve ana ağın rsETH'yi bastırmasını tetikledi. Basılan rsETH'nin kendisi gerçekte herhangi bir temsil karşılığına sahip değildi, ancak onun ağ üzerindeki kaydı "yasal"dı ve borç verme protokolleri tarafından teminat olarak kabul edilebilirdi.

Saldırgan daha sonra 116,500 rsETH'i Aave V3 (Ethereum ve Arbitrum), Compound V3 ve Euler'a yaydı ve toplamda 2.36 milyar doların üzerinde gerçek varlık borç aldı. Çeşitli kaynaklara göre, Aave V3'ün yalnızca karşılaştığı varsayılan değer yaklaşık 177 milyon dolar. Aave'nin güvenlik modülü Umbrella, WETH rezervlerini karşılamak için yaklaşık 50 milyon dolarlık varlık kullanılabilir, kapsama oranı yüzde otuzun altında ve kalan miktar aWETH teminat sahipleri tarafından karşılanacaktır.

En sonunda, bu hesap sadece WETH faizi kazanmak isteyen kişilere düştü.

LayerZero resmi olarak şu anda güvenlik acil durum yanıt örgütü SEAL Org ile ortak bir soruşturma yürütmekte olup, tüm bilgileri aldıktan sonra Kelp DAO ile birlikte olayın ardından bir analiz raporu yayınlama sözü vermektedir. Kelp DAO, "etkin bir şekilde çözüm üretme" üzerinde çalıştığını belirtmektedir.

2.93 milyar dolarlık açık bulgu kod içinde değil. "Denetim geçti" şeklindeki dört kelime, o parametrenin bulunduğu yeri kapsamamıştır.

BlockBeats Resmi Topluluğuna Katılın:

Telegram Abonelik Grubu: https://t.me/theblockbeats

Telegram Sohbet Grubu: https://t.me/BlockBeats_App

Twitter Resmi Hesabı: https://twitter.com/BlockBeatsAsia